This post is also available in: Inglese

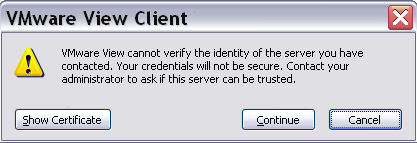

Reading Time: 2 minutesUna delle nuove funzioni di View5, come descritto bene delle note di rilascio del prodotto, è il controllo dei certificati da parte del client (un po’ come avviene per il vSphere Client):

Updated client certificate checking for View clients – View clients now follow the well-known browser model for handling certificates, displaying errors detected in the certificate presented by View Connection Server, or in the certificate trust chain. Administrators can set the Certificate verification mode group policy to enforce strict certificate checking; if any certificate error occurs, the user cannot connect to View Connection Server. Alternatively, administrators can use the default Warn But Allow mode, which supports self-signed server certificates and lets users connect to View Connection Server with certificates that have expired or are not yet valid. If necessary, administrators can also set a No Security mode that lets users connect without certificate checking.

Questa funzione, sicuramente utile dal punto di vista della sicurezza, dopo un aggiornamento di View, potrebbe disorientare ed infastidire gli utenti, nel caso dei certificati installati di default:

In questi casi le soluzioni possibili sono due:

- Sostituire i certificati autogenerati con dei certificati validi e riconosciuti da una CA pubblica (o dalla CA interna).

- Disabilitare questo controllo.

La soluzione più corretta (almeno dal punto di vista della sicurezza) è quella di sistemare i certificati e si trovano vari siti con tutte le istruzioni, a partire dalla VMware Community, fino a blog personali (SSL certificates in VMware View environments).

Ma per realtà piccole o ambienti semplici, può risultare più semplice disabilitare il controllo. In pratica basta agire sulle GPO come descritto chiaramente sulla pagina web: VMWare View 5.0 Client – Remove Certificate Warning Message at Startup.

E per i client che non sono in dominio? La soluzione più semplice è applicare il risultato della GPO ed aggiungere manualmente la voce di registro (notare che il ramo Security potrebbe non esistere):

[HKEY_CURRENT_USERSoftwareVMware, Inc.VMware VDMClientSecurity]

“CertCheckMode”=”0”